жҲ‘дёҖзӣҙжғіиҰҒиӢ№жһңпјҢдҪҶжҳҜпјҢ家йҮҢзҡ„иҙўж”ҝеӨ§жқғдёҚжҳҜжҲ‘иғҪз®Ўзҡ„гҖӮеҸҲжғід№°дёҖдёӘй»‘иӢ№жһңеҗ§пјҢдҪҶиҙўж”ҝеӨ§иҮЈйӮЈиҫ№иҝҳжҳҜдёҚеҗҢж„ҸпјҢи®Өдёәд№°дёҖдёӘеҒҮзҺ©ж„ҸжІЎж„ҸжҖқгҖӮ

иҷҪ然жҲ‘дёҖзӣҙжғіжҗһеҸ°з¬”и®°жң¬пјҢдҪҶзӣ®еүҚеҘҪиұЎиҝҳжІЎжңүеҮҶеӨҮеҘҪпјҢдёҠзә§йўҶеҜјдёҚжү№е•ҠпјҢжүҖд»ҘзңӢеҲ°зҙ еҢ…еӯҗиҝҷзҜҮж–Үз« е°ұйёЎеҠЁдәҶдёҖдёӢгҖӮгҖӮгҖӮ

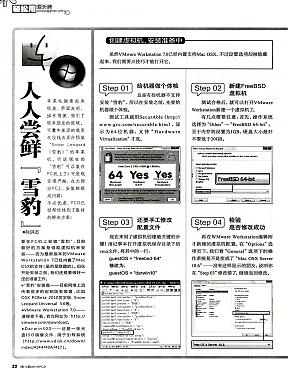

зҙ еҢ…еӯҗжүҫдәҶдёҖдәӣиө„ж–ҷпјҢеӨ§еӨҡдёҚжҳҜд»Ӣз»Қзҡ„жңҖж–°зҡ„vmware7иЈ…жңҖж–°зҡ„macos xпјҢжҗңеҲ°дәҶдёҖдёӘдёҚй”ҷзҡ„е®үиЈ…д»Ӣз»ҚпјҢеҸӮиҖғзқҖеҒҡе®Ңе…ЁжІЎй—®йўҳпјҢиҖҢдё”еҫҲз®ҖеҚ•пјҢж„ҹи°ўдҪңиҖ…еҲҳжҙӘеҝ—е’Ңз”өи„‘жҠҘгҖӮ5еҲҶй’ҹжҗһе®ҡй…ҚзҪ®иҝҮзЁӢпјҢжҺҘдёӢжқҘе°ұжҳҜзӯүеҫ…иҮӘеҠЁе®үиЈ…е’ҢйҮҚеҗҜдәҶгҖӮ

иІҢдјјеҸҜд»ҘеҚҮзә§еҲ°10.6.4пјҢеҒҡдәҶдёӘsnapshotпјҢжӣҙж–°еҺ»дәҶпјҢдёҖе…ұ700Mе·ҰеҸігҖӮ

пјҲе…¶дёӯдҪҝз”Ёdarwin.isoеҗҜеҠЁиҝӣиЎҢе®үиЈ…зҡ„жӯҘйӘӨеҸҜд»ҘзңҒз•ҘпјҢеҸҜд»ҘзӣҙжҺҘдҪҝз”ЁOSXPCBETA_ArcticFox.10.6.3.isoеҗҜеҠЁе®үиЈ…гҖӮпјү

жғіеҒ·жҮ’并且еҜ№зүҲжң¬иҰҒжұӮдёҚй«ҳзҡ„еҗҢеӯҰеҸҜд»ҘдёӢpremadeзҡ„vmwareй•ңеғҸпјҢзӣҙжҺҘдҪҝз”ЁпјҢеӨ§е°Ҹ10GпјҢи§ҒBTз§ҚеӯҗпјҢз”Ёиҝ…йӣ·зҰ»зәҝдёӢиҪҪзһ¬й—ҙе®ҢжҲҗпјҢж»Ўж°ҙз®ЎдёӢиҪҪгҖӮ

еҺҹж–ҮеңЁпјҡhttp://baoz.net/install-macos-x-snow-leopard-10-6-3-in-vmware-7/

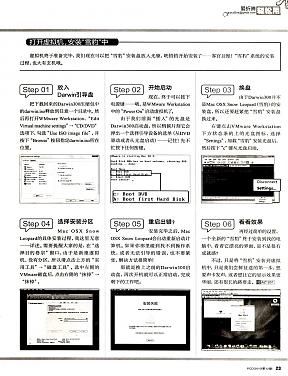

еҘҪиұЎдё»иҰҒжҳҜйӮЈдёӨеј еӣҫпјҡ