Submitted by gouki on 2010, November 30, 8:45 AM

昨天在QQ微勃上贴了请人介绍可以使用5小时linux系统的笔记本,大多数人还是表示没办法。不过,有朋友贴出了这篇内容,我是先学习一下。至于有用没用还不知道,因为我还没有装linux的笔记本(听说苹果可以用7小时+,不知道是真是假)

1. Linux Kernel 2.6.21 开始支持 Tickless(此前的内核默认设置为 1000Hz timer tick),于是系统空闲时不再无故骚扰 CPU,可以节省大量能耗。Fedora 7+ 以及目前的 Ubuntu Linux 发行版都含有 Tickless 特性,而 RHEL 则要到版本 6 才会随新版本内核正式支持该特性(预计 2010年上市)。检查你的 Linux 系统是否支持 Tickless: watch --interval=1 cat /proc/interrupts ,若 timer 中断值并非以 1000 为步进单位增加,则说明该内核支持 Tickless。

2. 编译内核(make menuconfig):

- 启用 Tickless: Processor type and features -> [*] Tickless System (Dynamic Ticks)

- 启用 CONFIG_USB_SUSPEND: Device Drivers -> USB support -> [*] USB selective suspend/resume and wakeup (自动禁用 UHCI USB,可以节省约 1 watt)

3. PowerTOP 可以找出计算机闲置时哪些进程耗电最多。(Kernel Hacking -> [*] Collect kernel timers statistics) 详见: http://www.lesswatts.org/projects/powertop/

4. 启用 power aware CPU scheduler(Scheduler Power Saving Mode): echo 1 > /sys/devices/system/cpu/sched_mc_power_savings

5. RHEL 5.3 支持 Intel Core i7 (Nehalem) 的电源管理功能。

6. 启用 irqbalance 服务,既可以提升性能,又可以降低能耗。irqbalance 用于优化中断分配,它会自动收集系统数据以分析使用模式,并依据系统负载状况将工作状态置于 Performance mode 或 Power-save mode。处于 Performance mode 时,irqbalance 会将中断尽可能均匀地分发给各个 CPU core,以充分利用 CPU 多核,提升性能。处于 Power-save mode 时,irqbalance 会将中断集中分配给第一个 CPU,以保证其它空闲 CPU 的睡眠时间,降低能耗。(详见:http://www.irqbalance.org/documentation.php )

7. 禁用 pcscd,该进程会阻碍 USB 子系统进入 Power-save mode。

8. 将 VM dirty writeback time 延长至 15 秒: echo 1500 > /proc/sys/vm/dirty_writeback_centisecs

9. 启用 noatime 文件系统选项: mount -o remount,noatime / (noatime 禁止更新 atime,可以节省大量 I/O,但为了避免 atime 相关应用程序出现问题,建议启用 relatime 代之: mount -o remount,relatime / ,relatime 自 Kernel 2.6.29 起为默认设置。)

10. 禁止 hal 轮询你的 cdrom: hal-disable-polling --device /dev/cdrom

* 关于 Linux 节能的更多信息,请看: http://www.lesswatts.org

原文来自:http://www.kuqin.com/linux/20090429/48866.html

苹果相关 | 评论:1

| 阅读:21304

Submitted by gouki on 2010, November 26, 9:09 AM

自从我的开发环境换成ubuntu后,对于SVN总感觉不象以前那样痛快。毕竟习惯了windows下的小乌龟了,于是找了很多资料,然后在某篇博客里发现了这个rabbitvcs,兴冲冲的装上去。

然后,就开始我的rabbitvcs之旅了,只是这段旅行并不快乐,在我写这篇文章的时候,它已经被我remove掉了。

先简单介绍一下rabbitvcs吧,它是一个GUI的SVN client,界面和操作方法都有点类似于小乌龟,所以,上手度极高。配置起来也挺方便,如果你装的是中文版的ubuntu,菜单中还有部分会被汉化。如果你用过小乌龟,那么我就不多说了。如果你没有用过,那我说了也白说。

剩下的就是我说缺点了,它有一个最大的缺点,那就是,SVN目录如果稍微过大,它就会在打开目录的时候,几乎停止响应。OK,你停止响应也就算了,你不能影响到所有打开的目录吧,只要是涉及到目录打开的,都会停止响应,时间比较长。

还有一个缺点就是,无论你怎么设置保存密码,它都记不住,我靠,你都记不住,你把那个复选框放出来干啥。真受不了。

所以,我卸载了,当然,最主要的原因,还是因为它卡死了目录。

现在我还是到SVN目录下,直接执行:svn update --username=xxx --password=xxx,速度超快,看来以后还是这样比较好。

Tags: rabbitvcs, svn, svn client, linux, ubuntu

苹果相关 | 评论:0

| 阅读:35065

Submitted by gouki on 2010, November 24, 9:41 AM

用UBUNTU桌面版挺长时间了,配置VPN也很久了,但从来没有连接成功过。

昨天因为要查资料需要翻越长城,所以找了一下ubuntu VPN客户端的资料,想找个客户端来上网,结果找到的资料都是使用内置的PPTP客户端就成了。

再找资料,发现,我不能启动的原因可能是:

XML/HTML代码

- 要点上高级选项(Advance),选择Use-Point-To-Point-Encryption(MPPE)。

反正,我这么一设置后,就可以正确连接上VPN了。

Tags: ubuntu, vpn

苹果相关 | 评论:0

| 阅读:22662

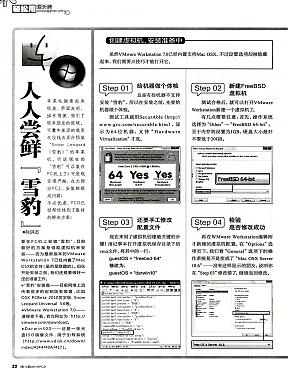

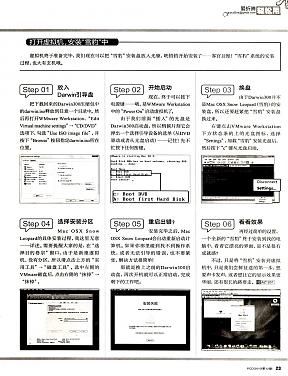

Submitted by gouki on 2010, November 22, 10:13 PM

我一直想要苹果,但是,家里的财政大权不是我能管的。又想买一个黑苹果吧,但财政大臣那边还是不同意,认为买一个假玩意没意思。

虽然我一直想搞台笔记本,但目前好象还没有准备好,上级领导不批啊,所以看到素包子这篇文章就鸡动了一下。。。

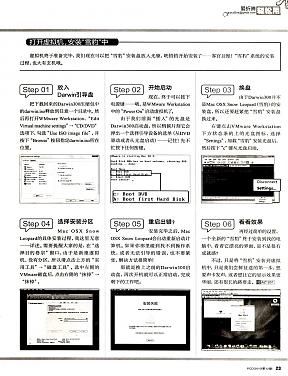

素包子找了一些资料,大多不是介绍的最新的vmware7装最新的macos x,搜到了一个不错的安装介绍,参考着做完全没问题,而且很简单,感谢作者刘洪志和电脑报。5分钟搞定配置过程,接下来就是等待自动安装和重启了。

貌似可以升级到10.6.4,做了个snapshot,更新去了,一共700M左右。

(其中使用darwin.iso启动进行安装的步骤可以省略,可以直接使用OSXPCBETA_ArcticFox.10.6.3.iso启动安装。)

想偷懒并且对版本要求不高的同学可以下premade的vmware镜像,直接使用,大小10G,见BT种子,用迅雷离线下载瞬间完成,满水管下载。

Mac OS X 10.6.2

原文在:http://baoz.net/install-macos-x-snow-leopard-10-6-3-in-vmware-7/

好象主要是那两张图:

Tags: apple, macos, vmware

苹果相关 | 评论:1

| 阅读:24455

Submitted by gouki on 2010, November 16, 8:49 AM

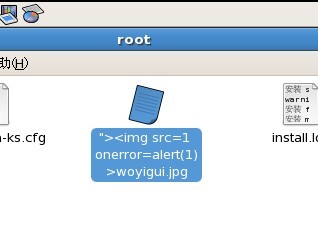

看到这篇文章的时候是在晚上,然后就觉得好郁闷,不过也挺佩服淘宝QA那些人的奇思怪想,看看他们是怎么说的吧。

一、关于文件名

大家都知道在 windows 下面文件名是有规则,定义了一些保留的字符,他们分别是:

< (less than)

> (greater than)

: (colon)

" (double quote)

/ (forward slash)

\ (backslash)

| (vertical bar or pipe)

? (question mark)

* (asterisk)

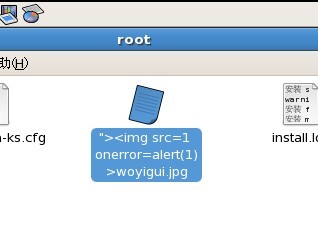

而linux下面是没有对这些大部分字符进行限制的,可以随意定义的,那么,我们就可以将 XSS Pyload 存储在文件名中,如图所示:

我们可以看到可以成功将 xss pyload 存储在文件名当中了。

二、利用攻击

很多时候,由于代码的各种环境,让我们的攻击成为可能,查看以下PHP上传文件代码:

PHP代码

- <?php

- if ($_FILES["file"]["error"] > 0)

- {

- echo "Error: " . $_FILES["file"]["error"] . "<br />";

- }

- else

- {

- echo "Upload: " . $_FILES["file"]["name"] . "<br />";

- echo "Type: " . $_FILES["file"]["type"] . "<br />";

- echo "Size: " . ($_FILES["file"]["size"] / 1024) . " Kb<br />";

- echo "Stored in: " . $_FILES["file"]["tmp_name"];

- }

- ?>

- <html>

- <body>

- <form action="" method="post" enctype="multipart/form-data">

- <label for="file">Filename:</label>

- <input type="file" name="file" id="file" />

- <br />

- <input type="submit" name="submit" value="Submit" />

- </form>

- </body>

- </html>

当文件上传成功,程序将文件信息进行输出。而此时没有对文件名进行任何处理,那么,如果将我们定义好的特殊字符的文件名进行上传,然后经过程序输出,就可以攻击了,如图所示:

可以看到,我们确实可以攻击成功了!那么,并不是所有的上传地方都存在,要满足以下条件才可以:

1、文件上传后保存前进行了一次原样输出。

2、直接按原文件名进行存储。

3、其他特定环境,看程序逻辑。

4、web server 为 linux。

5、上传攻击机器为 linux。

示例代码:http://code.google.com/p/madal-example-project/source/browse/trunk/controllers/image_uploader.php?r=2

更多的:http://code.google.com/query/#q=$_FILES[%22file%22][%22name%22]

线上攻击测试:http://www.woyigui.cn/fileupload.php

三、防范

1、存储时以随机文件名保存。

2、任意时候对文件名进行处理后输出,可以进行 html 编码后输出。

参考:

http://msdn.microsoft.com/en-us/library/aa365247%28VS.85%29.aspx

--EOF——

原文来自:http://qa.taobao.com/?p=10139,虽然这个条件很苛刻,但毕竟还是存在被注入的可能啊,而且这种注入真的很妖。

Tags: linux, xss, php

苹果相关 | 评论:0

| 阅读:21474