Submitted by gouki on 2011, February 10, 1:01 PM

这次nightly build的BUG太让人郁闷了,已经影响到我的正常开发了。。

动不动就抛个出错的异常,比如:Trying to remove null annotation

有人就提问了(不是我)。。。

http://netbeans-org.1045718.n5.nabble.com/70cat-20110208000-is-not-working-well-at-all-td3376754.html

- I have had no end of trouble with 20110208000 (I was unable to get

- latest beta this morning).

-

- My problems have mostly revolved around editing properties files.

-

- So far today I have received:

-

- IllegalStateException: Trying to remove null annotation 8

- URL Loading Failed with 502 error 7

- IllegalStateException: limitOffset=xxxx > docLength=yyyy 6

- Checking Password Failed 2

- Read Timed Out 5

- Junit failed to install properly

-

-

- This is just from editing the single properties file.

-

- I have submitted multiple errors, both through the "report issue" and

- the "review&

- & report" methods. The "report issue" is working, but the "review &

- report" appears to be failing consistently,

-

-

- Eric M. Smith

收到的回复是。。。

XML/HTML代码

- Hi Eric,

- we faced a problem during the day with the server logging exceptions. It

- should be fixed now and we'll do our best to avoid such situation in the future.

-

- Thanks for understanding and your help,

- *Marian

好吧,我就等他们的修复了,只是,等待是最让人难熬的事情。。。我现在是一删除空行什么的就出错,还有就是有时候括号匹配的时候如果多了少了,就立马抛出异常,抛就抛呗,editor居然白屏,看不到编辑的内容。。。这才让人郁闷。

Tags: netbeans

Software | 评论:0

| 阅读:20166

Submitted by gouki on 2011, February 10, 10:57 AM

看到cyz的留言,我才知道有Junction这个软件。

google了一下,发现了软件下载的地址:http://technet.microsoft.com/en-us/sysinternals/bb896768,微软官方的地址哦。。。在的版本是1.06,使用起来很方便。

下载到本地后,运行junction.exe,会出现一个安装窗口,然后就什么 都没有了。其实这时候是需要到命令行下运行。。

如果不会使用直接junction.exe -?,就可以了解一些参数和实际的方法了。

官方的例子是英文的,不翻译了,毕竟就两个参数,如果不想折腾,其实就用最简单方法,运行junction.exe -?的时候就有这个例子:junction.exe d:\link c:\windows

创建的时候,在d盘不能有link目录,否则会提示有错误,目录已存在,不能创建。。。。

XML/HTML代码

- Windows 2000 and higher supports directory symbolic links, where a directory serves as a symbolic link to another directory on the computer. For example, if the directory D:\SYMLINK specified C:\WINNT\SYSTEM32 as its target, then an application accessing D:\SYMLINK\DRIVERS would in reality be accessing C:\WINNT\SYSTEM32\DRIVERS. Directory symbolic links are known as NTFS junctions in Windows. Unfortunately, Windows comes with no tools for creating junctions—you have to purchase the Win2K Resource Kit, which comes with the linkd program for creating junctions. I therefore decided to write my own junction-creating tool: Junction. Junction not only allows you to create NTFS junctions, it allows you to see if files or directories are actually reparse points. Reparse points are the mechanism on which NTFS junctions are based, and they are used by Windows' Remote Storage Service (RSS), as well as volume mount points.

-

- Please read this Microsoft KB article for tips on using junctions.

-

- Notethat Windows does not support junctions to directories on remote shares.

-

- If you want to view reparse information, the usage for Junction is the following:

-

-

- Using Junction

-

- Use junction to list junctions:

-

- Usage: [-s]

-

- -s Recurse subdirectories

-

- Examples:

-

- To determine if a file is a junction, specify the file name:

-

- junction c:\test

-

- To list junctions beneath a directory, include the –s switch:

-

- junction -s c:\

-

- To create a junction c:\Program-Files for "c:\Program Files":

-

- C:\>md Program-Files

-

- C:\>junction c:\Program-Files "c:\Program Files"

-

- To delete a junction, use the –d switch:

-

- junction -d c:\Program-Files

-------

然后再说cyz的那个T盘+junction。于是我在x盘里运行了junction.exe x:\xxx e:\www\htdocs\xxx,直接把我的xxx当成引用目录

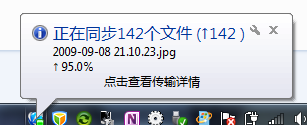

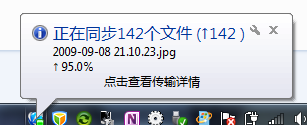

看到这个上传的标记,我终于可以相当于指定目录了,而且存储在了快盘里。嗯,非常开心。指定目录的时候也很方便,不用象sugarsync那样,还得一个个的找目录(因为指定的非常乱)。

最后说一声,感谢cyz介绍的这个方法和软件【当然,它不是没有缺点,它的缺点就是。。。更改junction创建的目录里的文件时,快盘认不出它被修改了。也就是说它无法即时更新,非得我手动更新才行,而快盘又没有命令行,也不能设置多久自动更新一次。】

Tags: junction

Software | 评论:2

| 阅读:20761

Submitted by gouki on 2011, February 9, 4:20 PM

说到同步软件这个话题,很多人会跳出来说这个说那个,一会说这个软件赠送的空间大一点,一会那个同步的功能强一点。或许这些理由都是他们选择这些同步软件的原因之一吧。

事实上,对于我这样的小用户来说,我希望的是,使用方便,就OK了。目前市场上各种同步软件很多,常见的那些吧,都不能完全满足我的要求,所以,我需要各位给我一个帮助【为表明不是软文、XX文,本文不含 TAG,不含 链接】

1、DropXXX,这个是最早被国内大众所接受的同步软件,关于它的文章也能算是铺天盖地,我也不多介绍,听说现在可以指定dropXXX以外的目录进行同步了。但我已经几乎放弃了,因为我记不住那个hosts文件要改动。

2、SugarXXXX,用这个,是因为他是我知道的同步软件中,最早拥有指定目录同步功能的。或许其他软件也会有这样的功能,但我接触的最早有此功能的软件就是它了。缺点是它的同步频率好象有问题,比如我昨天晚上写的代码。就没有同步到单位(半夜里想到的解决方法,爬起来写的代码)。。。郁闷

3、dbXXX,好象国内开始流行这个了?据说是速度快,我试了一下,使用习惯上不太爽,可能是比较适合于共享或者存储大文件吧?

4、金山XX,这个软件最早出现于wps里面,那时候觉得挺方便,因为我有一些文件需要在不同的地方使用。而且这些文件对我来说不是机密、也非商业性的东西,所以我对于他们的安全就不在乎了。只是现在它单独出来了,功能也还更强大。比喻那个虚拟盘的功能,就挺不错。但我却没有发现指定盘符以外的目录。我想,我总不可能把一个小型的apm扔到这个虚拟盘下吧?于是,我就很郁闷了。。。

5、lenovoXXXX,这个也是几年前用的,只是后来,突然就不让用客户端了。当然它的功能也简陋,自从他要钱后,我就没使用过。。。

其他还有一些软件,只是我没有用过,我也不希望,为了用上一些小功能,而装上数不清的软件(说实话,那些所谓的容量几十G,我真的用不掉),指定目录,速度快,同步的时候占用CPU低。这样就OK了。

不知道有没有这样的一个软件评测,也好给我指一下方向啥的。【最后插一句,本次我登录,验证码是1111,四位的验证码啊,在我这N次登录后,已经逐渐出现重复了(浏览器记录的输入框的缓存)】

Misc | 评论:2

| 阅读:19094

Submitted by gouki on 2011, February 6, 9:52 PM

郁闷。春节没一天睡的好的,吵啊,外面的鞭炮声就没停过,再加上又喝了点酒。比上班累多了,原来准备写点自己的东西的计划全乱了,到现在还头疼。。。。

自 WAP 发表

Misc | 评论:0

| 阅读:16352

Submitted by gouki on 2011, February 5, 9:18 PM

这篇文章来自读者杂志,作者是美国的爱德华~劳勒

通常来说,在考虑人力成本时,组织往往过多地关注 单位时间的人力成本,而忽视了低工资所造成的附加成本。仔细分析就会发现,以人力酱为核心的管理模式更经济。一个重要的例子来自零售业,沃尔码低工资和低福利的动作模式,并非获取低成本的最佳途径。

伴随低工资,将产生一系列负面的员工行为,并导致企业总体成本的上升。这些附加的负面成本,最终会形成实质性的巨额成本。例如,低薪酬企业里的员工流动率显著偏高,沃尔玛的员工流动率接受50%,许多快餐店、零售店和服务公司则更高。核算人员流动成本的研究人员发现,非熟练工人的离职,将造成相当于两个月薪资的成本,而熟练工人的离职,则会造成超过一年薪资的成本。

居高不下的缺勤率,也是低薪资企业通常需要面对的局面。由于薪资低下,缺勤并不会造成过多的损失,岗位并不会让人过多地留恋。如果客服人员短缺,使客户无法找到曾经帮助过自己的员工,那么缺勤必然会造成丢失生意或者客户忠诚度的后果。此外,这一策略最终只会留住能力低下的雇员,企业不得不对员工进行严密的监视,而这无疑是要花费成本的。

美国好市多超市平均支付的工资为每小时17美元,而它的竞争对手沃尔玛的山姆会员店每小时仅支付10美元。此外,超过85%的好市多员工可享受到公司提供的健康保险,而山姆会员店的员工可享受同等待遇的人员比率低于50%。有意思的是,好市多员工的优厚薪资和福利成本并没有影响好市多股东钱包的厚度。事实上,在过去5年里,好市多在股票市场上的表现一直优于沃尔玛:前者飙升了55%,而后者下跌了10%。

以上内容在最新的《读者》一期杂志中可以找到,2011年第四期,61页。

Tags: 读者

Misc | 评论:2

| 阅读:24347